Die neue Endpoint-Realität

Auf Unternehmensendpunkten wird heute viel mehr ausgeführt als auf herkömmlichen ausführbaren Dateien. Entwickler und Mitarbeiter führen auch KI-Codierungsagenten, IDE-Plugins, Open-Source-Pakete, Browsererweiterungen und sogar heruntergeladene KI/ML-Modelle auf diesen Geräten oder im Browser aus. Darüber hinaus verlassen sich Entwickler auf KI-Agenten und KI-Modelle, um zu entscheiden, welche Bibliotheken oder Pakete sie für eine bestimmte Funktion, ein Refactoring oder eine Migration verwenden sollten. Jede Komponente kann Code ausführen und auf Daten zugreifen, aber sie schlüpfen oft an der traditionellen Endpunktabwehr vorbei und schaffen gefährliche Sicherheitslücken.

Dies führt zu einem zweischneidigen Schwert: Die Produktivität steigt, da die Teams ihre Tools selbst bereitstellen, aber die Sicherheitsteams stehen vor einem riesigen, unüberwachten Wildwuchs an Code-Artefakten und App-Erweiterungen. Angreifer haben es bemerkt, und bösartige Erweiterungen und beschädigte Pakete sind jetzt ein schnell wachsender Vektor für Kompromittierungen. Die Angriffsfläche hat sich von Betriebssystemen auf die Softwareebene verlagert. Gartner prognostiziert, dass bis Ende 2025 fast die Hälfte der Unternehmen Angriffen auf die Software-Lieferkette ausgesetzt sein wird.

Warum Legacy-Tools unzureichend sind

Antiviren-, EDR- und App-Kontrollplattformen wurden für eine frühere Ära entwickelt. Sie zeichnen sich durch das Abfangen von Malware in Binärdateien aus, haben aber Probleme mit nicht ausführbaren Artefakten wie VS Code-Erweiterungen oder Browser-Plugins. In der Praxis fehlt es diesen Tools an Transparenz darüber, was in vertrauenswürdigen Apps passiert, was Angreifern einen blinden Fleck hinterlässt, den sie ausnutzen können. Das Zulassen von Anwendungen ist in dieser schnelllebigen Umgebung, in der Entwickler und jetzt auch KI-Agenten jeden Monat Tausende neuer Komponenten installieren, nicht praktikabel.

Mit der Beschleunigung der KI-Entwicklung und der Dezentralisierung der Softwarebereitstellung werden diese blinden Flecken immer größer. Unternehmen benötigen Sicherheit, die sich früher bewegt – die Software regelt, bevor sie ausgeführt wird, nicht danach.

Der Ansatz von Koi: Sicherheit und Governance von Endpunkt-Artefakten ohne Agenten

Koi* löst dieses Problem mit einer agentenlosen Plattform für die Sicherheit und Governance von Endpunktartefakten. Das Produkt des Unternehmens erkennt kontinuierlich jedes Software-Artefakt, einschließlich ausführbarer und nicht ausführbarer Dateien, über Endpunkte innerhalb eines Unternehmens hinweg. Anschließend wird eine Risikobewertung in Echtzeit angewendet und Richtlinien durchgesetzt, um unsichere Komponenten zu blockieren, bevor sie Schaden anrichten.

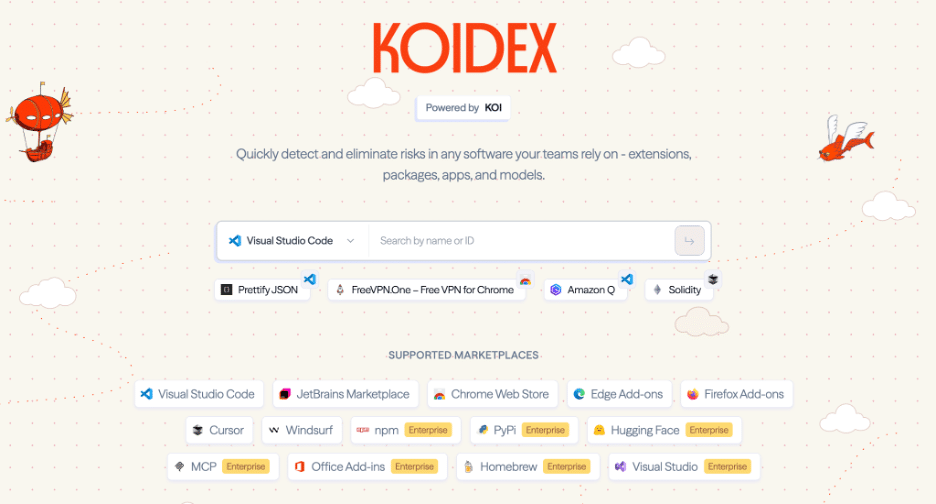

Die proprietäre Risiko-Engine von Koi bewertet jedes Artefakt anhand mehrerer Dimensionen: Publisher-Reputation, Codeverhalten, Versionsverlauf, Sandbox-Ergebnisse und Kommunikationsmuster. Die ständig aktualisierte Datenbank Koidex verfolgt Erweiterungen, Pakete und Modelle auf Dutzenden von Marktplätzen und deckt Bedrohungen auf, die herkömmliche Tools übersehen.

Das Gründerteam deckte diese Lücke zunächst auf, indem es eine Proof-of-Concept-VS Code-Erweiterung, "Darcula Official", hochlud, die Code- und Systemdetails exfiltrierte. Innerhalb einer Woche verbreitete es sich unentdeckt in Hunderten von Organisationen, darunter einige der anspruchsvollsten Sicherheitsunternehmen. Dieses Experiment bestätigte das Risiko und inspirierte die Schaffung der breiteren Plattform von Koi.

Richtlinien in Koi können so definiert werden, dass Installationen mit hohem Risiko automatisch blockiert werden, sichere Tools automatisch genehmigt oder Grauzonen zur Überprüfung unter Quarantäne gestellt werden.

Die Superkräfte der Koi-Plattform

Koi zeichnet sich aus durch:

- Abdeckung von nicht ausführbaren Dateien: Von Browsererweiterungen bis hin zu KI-Modellen schützt Koi unserer Meinung nach, was ältere EDRs nicht können, und schließt eine Sicherheitslücke bei Unternehmensentwicklern, Mitarbeitern und KI-Agenten gleichermaßen.

- Kontinuierliche, KI-gesteuerte Analyse: Die Risiko-Engine passt sich in Echtzeit an, wenn sich die Softwareversionen ändern.

- Richtlinienbasierte Governance: Granulare Regeln zum Zulassen/Blockieren/Beheben geben Sicherheitsteams die Kontrolle, ohne Entwickler zu verlangsamen.

- Reibungsarme Bereitstellung: Keine schweren Mittel; Unternehmen können den Schutz innerhalb weniger Stunden einführen.

In der Tat bietet Koi Echtzeit-Sicherheit in der Lieferkette am Endpunkt und schließt die Lücke zwischen UEM, App Control und EDR.

Von JFrog* zu Koi: Eine neue Ebene der Artefakt-Governance

Bei Battery haben wir das schon einmal gesehen. Vor mehr als einem Jahrzehnt haben wir in JFrog investiert, das Pionierarbeit bei der zentralisierten Artefaktregistrierung für DevOps-Teams geleistet hat. JFrog kodifiziert, wie Unternehmen Softwarekomponenten speichern, verwalten und verteilen, um das Chaos in der CI/CD-Pipeline zu lösen.

Wir sehen Koi als den nächsten logischen Schritt in diesem Prozess: Artefakt-Governance am Endpunkt. Während es bei JFrog darum ging, Artefakte zentral zu verwalten, geht es bei Koi darum, Governance für die Artefakte durchzusetzen, die letztendlich auf den Erweiterungen, Paketen und KI-Modellen der Mitarbeiter landen. Dies schließt eine Lücke, die von älteren Endpunkt-Tools ignoriert wird, und stellt sicher, dass jedes Artefakt in Echtzeit überwacht, bewertet und verwaltet wird, und zwar direkt dort, wo es ausgeführt wird.

Durch die Positionierung zwischen UEM, EDR und App-Steuerung ersetzt Koi diese Kategorien nicht, sondern ergänzt sie und fungiert als Echtzeit-Firewall für die Lieferkette für den Endpunkt.

Das Team hinter Koi

Die Gründer Amit Assaraf (CEO), Idan Dardikman (CTO) und Itay Kruk (CPO) bringen jeweils eine seltene Kombination aus tiefgreifender Cybersicherheit, Entwicklungstools und Forschungserfahrung mit. Bevor sie Koi gründeten, verbrachten die drei gemeinsam Jahrzehnte in der offensiven Sicherheitsforschung und der Entwicklung entwicklerorientierter Software. Tatsächlich stammt die Entstehungsgeschichte von Koi direkt aus der Forschungserfahrung des Teams: Das Team brauchte nur 30 Minuten , um eine bösartige Browsererweiterung zu entwickeln, die die Abwehrmaßnahmen der obersten Unternehmen umging und mehrere Milliarden-Dollar-Unternehmen kompromittierte. Diese augenöffnende Demonstration des Marktrisikos – und die Erkenntnis, dass Unternehmen "schockierend wenig Kontrolle" über solche selbst installierte Software haben – war es, die die Idee für Koi entfachte. Die Gründer nutzten dann ihr Fachwissen, um eine Lösung zu entwickeln, die in der Größenordnung der modernen Unternehmens-IT eingesetzt werden konnte. Zu ihren Hintergründen gehören die Arbeit in militärischen Eliteeinheiten für Cybersicherheit und leitende Sicherheitsfunktionen in der Industrie sowie das Verständnis von Entwickler-Workflows aus erster Hand. Diese domänenübergreifende Erfahrung war entscheidend für die Entwicklung eines Produkts, das bei CISOs und Entwicklern gleichermaßen Anklang findet. Wir waren auch beeindruckt davon, wie die Führung von Koi Talente um sich herum rekrutiert hat: Der Forschungszweig des Unternehmens veröffentlicht regelmäßig Ergebnisse zu neuartigen Bedrohungen (was eine Vordenkerrolle in diesem Bereich beweist), und sein Engineering-Team verfügt über starke SaaS-Referenzen für Unternehmen. All dies gibt uns die Zuversicht, dass Koi nicht nur eine großartige Idee hat, sondern auch das Team, um sie umzusetzen.

Warum wir uns freuen, mit Koi zu Partner

Wir bei Batterysind seit langem davon überzeugt, dass DevSecOps und moderne Softwarebereitstellung die Unternehmenssicherheit neu gestalten. Jeder Übergang im Entwicklungslebenszyklus, von der Cloud über Container bis hin zu CI/CD, erforderte neue Leitplanken. Der Aufstieg der KI-gesteuerten Entwicklung ist nicht anders.

Koi verkörpern diese nächste Grenze. Durch die Steuerung des Software-Ökosystems auf Endpunkten ermöglicht Koi Unternehmen, die Autonomie der Entwickler und KI-gestützte Workflows zu nutzen, ohne die Sicherheit zu beeinträchtigen. Wir glauben, dass Koi in der Lage ist, eine neue Kategorie des Endpunktschutzes zu definieren, und wir Partner freuen uns, mit dem Team bei der Skalierung zusammenzuarbeiten.

Möchten Sie die Kontrolle über jede Erweiterung, jeden MCP-Server oder jedes Artefakt auf Ihrer Workstation wiedererlangen? Probieren Sie es aus: https://www.koi.security/

Die in diesem Marktkommentar enthaltenen Informationen basieren ausschließlich auf den Meinungen von Barak Schoster Goihman, Danel Dayan und Lior Mallul, und nichts sollte als Anlageberatung ausgelegt werden. Dieses Material wird zu Informationszwecken zur Verfügung gestellt und ist und darf in keiner Weise als Rechts-, Steuer- oder Anlageberatung oder als Angebot zum Verkauf oder als Aufforderung zur Abgabe eines Angebots zum Kauf einer Beteiligung an einem Fonds oder Anlagevehikel angesehen werden, das von Battery Ventures oder einer anderen Battery verwaltet wird. Die hier geäußerten Ansichten sind ausschließlich die der Autoren.

Die obigen Informationen können Prognosen oder andere zukunftsgerichtete Aussagen zu zukünftigen Ereignissen oder Erwartungen enthalten. Vorhersagen, Meinungen und andere Informationen, die in dieser Veröffentlichung diskutiert werden, können sich ständig und ohne Vorankündigung ändern und sind nach dem angegebenen Datum möglicherweise nicht mehr zutreffend. Battery Ventures übernimmt keine Verpflichtung und verpflichtet sich nicht, zukunftsgerichtete Aussagen zu aktualisieren.

* Bezeichnet eine Battery Portfolioinvestition. Eine vollständige Liste aller Battery Investitionen finden Sie unter klicken Sie hier.

Ein monatlicher Newsletter zum Austausch neuer Ideen, Erkenntnisse und Einführungen, um Unternehmer*innen beim Ausbau ihres Geschäfts zu helfen.